FBI ve CISA, fırsatçı Rhysida fidye yazılımı saldırılarına karşı uyardı

FBI ve CISA Rhysida fidye yazılımı çetesinin birden fazla endüstri sektöründeki kuruluşları hedef alan fırsatçı saldırıları konusunda uyardı.

Mayıs 2023’te ortaya çıkan bir fidye yazılımı kuruluşu olan Rhysida, Şili Ordusu’na (Ejército de Chile) girip çalınan verileri internete sızdırdıktan sonra hızla ün kazandı.

Son zamanlarda ABD Sağlık ve İnsan Hizmetleri Bakanlığı (HHS) da sağlık kuruluşlarına yönelik son saldırılardan Rhysida çetesinin sorumlu olduğu konusunda uyardı

Bugünkü ortak siber güvenlik danışmanlığı, savunuculara Eylül 2023 itibarıyla soruşturmalar sırasında keşfedilen risk göstergeleri (IOC’ler), tespit bilgileri ve Rhysida taktikleri, teknikleri ve prosedürleri (TTP’ler) sağlıyor.

İki kurum, “Rhysida fidye yazılımından yararlanan tehdit aktörlerinin, eğitim, sağlık, üretim, bilgi teknolojisi ve devlet sektörlerindeki mağdurlar da dahil olmak üzere ‘fırsat hedeflerini’ etkilediği biliniyor” dedi .

“Hizmet olarak fidye yazılımı (RaaS) modeli olarak gözlemlenen Rhysida aktörleri, eğitim, üretim, bilgi teknolojisi ve devlet sektörlerindeki kuruluşları tehlikeye attı ve ödenen fidye, grup ve bağlı kuruluşlar arasında paylaştırılıyor.”

Rhysida saldırganlarının, ilk erişimi oluşturmak ve kurbanların ağlarında varlıklarını sürdürmek için çalıntı kimlik bilgilerini kullanarak dışarıya yönelik uzak hizmetlere (kurumsal kullanıcıların harici konumlardan şirket varlıklarına erişmesine olanak tanıyan VPN’ler gibi) sızmaya çalıştığı da tespit edildi.

Bu, ortamlarında varsayılan olarak Multi-Factor Authentication’ın (MFA) etkin olmadığı kuruluşlar hedeflenirken mümkün oldu.

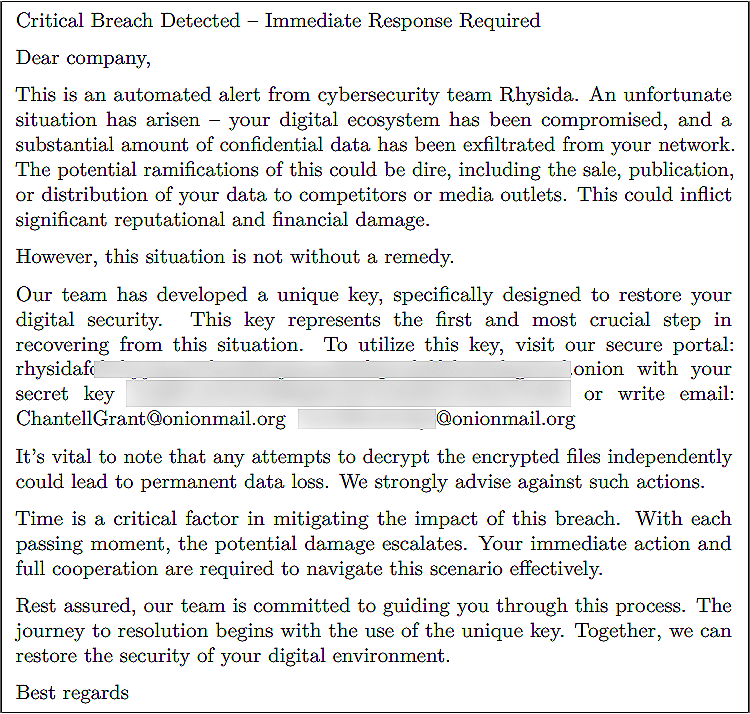

Rhysida fidye notu

Ayrıca, Rhysida kötü niyetli aktörlerinin kimlik avı saldırıları ve Microsoft’un Netlogon Uzaktan Protokolü içinde Windows ayrıcalığının yükseltilmesini sağlayan kritik bir güvenlik açığı olan Zerologon’dan (CVE-2020-1472) yararlanmalarıyla biliniyor.

FBI ve CISA, Microsoft tarafından Vanilla Tempest veya DEV-0832 olarak takip edilen Vice Society fidye yazılımı grubuyla bağlantılı kuruluşların, saldırıları sırasında Rhysida fidye yazılımı yüklerini kullanmaya başladıklarını ekliyor.

Sophos , Check Point Research ve PRODAFT araştırması, bu değişimin yaklaşık olarak Temmuz 2023’te, Rhysida’nın kurbanları veri sızıntısı web sitesine eklemeye başlamasından hemen sonra gerçekleştiğini kaydetti.

Ağ savunucularının, Rhysida gibi fidye yazılımı olaylarının olasılığını ve ciddiyetini en aza indirmek için bugünkü ortak danışma belgesinde belirtilen önlemleri uygulamaları tavsiye edilir.

En azından, aktif istismar sırasında güvenlik açıklarının kapatılmasına öncelik verilmesi, tüm hizmetlerde (özellikle web mail, VPN ve kritik sistem hesapları için) MFA’nın etkinleştirilmesi ve yanal hareket girişimlerini engellemek için ağ bölümlendirmesinin kullanılması çok önemlidir.

Kaynak:bleepingcomputer.com