İnternete açık Apache ActiveMQ sunucuları, daha önce sıfırıncı gün olarak istismar edilen kritik bir uzaktan kod çalıştırma (RCE) açığını hedef alan TellYouThePass fidye yazılımı saldırılarında da hedef alınmaktadır.

CVE-2023-46604 olarak izlenen kusur, ActiveMQ ölçeklenebilir açık kaynak mesaj aracısında, kimliği doğrulanmamış saldırganların savunmasız sunucularda rastgele kabuk komutları yürütmesine olanak tanıyan maksimum önem derecesine sahip bir hatadır.

Apache, 27 Ekim’de güvenlik açığını gidermek için güvenlik güncellemeleri yayınlarken, siber güvenlik şirketleri ArcticWolf ve Huntress Labs, tehdit aktörlerinin SparkRAT kötü amaçlı yazılımını dağıtmak için en az 10 Ekim’den bu yana iki haftadan fazla bir süredir sıfır gün olarak kullandığını tespit etti.

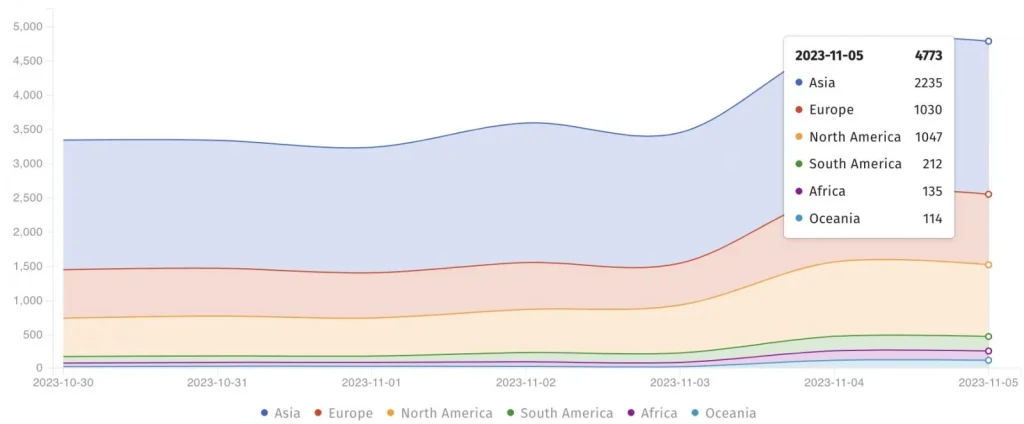

Tehdit izleme hizmeti ShadowServer’ın verilerine göre, şu anda 9.200’den fazla Apache ActiveMQ sunucusu çevrimiçi olarak açıkta ve 4.770’den fazlası CVE-2023-46604 açıklarına karşı savunmasız durumda.

Apache ActiveMQ kurumsal ortamlarda ileti aracısı olarak kullanıldığından, güvenlik güncellemelerinin uygulanması zamana duyarlı olarak düşünülmelidir.

Yöneticilerin ActiveMQ 5.15.16, 5.16.7, 5.17.6 ve 5.18.3 sürümlerine yükseltme yaparak tüm savunmasız sistemleri derhal yamalamaları tavsiye edilir.

Apache’nin bu kritik ActiveMQ açığını yamalamasından bir hafta sonra Huntress Labs ve Rapid7, müşterilerin ağlarına HelloKitty fidye yazılımı yükleri yerleştirmek için hatadan yararlanan saldırganların tespit edildiğini bildirdi.

Her iki siber güvenlik şirketinin güvenlik araştırmacıları tarafından gözlemlenen saldırılar, Apache’nin güvenlik yamalarını yayınlamasından sadece birkaç gün sonra, 27 Ekim’de başladı.

Arctic Wolf Labs bir gün sonra yayınladığı bir raporda CVE-2023-46604 açığını aktif olarak kullanan tehdit aktörlerinin aynı zamanda bu açığı Linux sistemlerini hedef alan saldırılarda ilk erişim için kullandıklarını ve TellYouThePass fidye yazılımını yaydıklarını ortaya koydu.

Güvenlik araştırmacıları ayrıca HelloKitty ve TellYouThePass saldırıları arasında benzerlikler buldular; her iki kampanya da “e-posta adresi, altyapı ve bitcoin cüzdan adreslerini” paylaşıyordu.

Arctic Wolf araştırmacıları, “CVE-2023-46604’ün farklı hedeflere sahip çeşitli tehdit aktörleri tarafından vahşi doğada istismar edildiğine dair kanıtlar, bu güvenlik açığının hızlı bir şekilde giderilmesi gerektiğini göstermektedir” uyarısında bulundu.

TellYouThePass fidye yazılımı, Log4Shell kavram kanıtı açıklarının iki yıl önce çevrimiçi olarak yayınlanmasının ardından faaliyetlerde büyük ve ani bir artış gördü.

Aralık 2021’de Golang tarafından derlenen bir kötü amaçlı yazılım olarak geri dönen fidye yazılımı türü, platformlar arası hedefleme yeteneklerini de ekleyerek Linux ve macOS sistemlerine saldırmayı mümkün kıldı (macOS örnekleri henüz vahşi doğada tespit edilmedi).